Metasploit es una plataforma o herramienta de código abierto esta desarrollado inicialmente por H. D. Moore en el año 2003.

Está escrito en Ruby y está disponible para Windows, MacOS y Linux. Metasploit es comúnmente usado para la ofensiva de pruebas de seguridad y para investigación. Se suele utiliza para los siguientes propósitos:

- Evaluación de la vulnerabilidad y Pentesting

- IDENTIFICACIONES de firma de desarrollo

- Explotar, desarrollo y investigación

El más importante y reciente de Metasploit se libero y trasladado su núcleo a una programación Ruby como base. Metasploit-framework utiliza Ruby como núcleo de su lenguaje de programación. El Proyecto Metasploit es muy famoso debido a su anti-forense y de detección de pestesting gracias a sus caracteristicas.

Metasploit esta sujeto a una comunidad de código abierto y su versión Metasploit Framework, pero también tiene versiones comerciales como Metasploit Pro y Metasploit Express. También tiene una shellcode de base de datos, estos shellcodes puede ser utilizado para realizar shell inversa a una máquina atacante.

Igual que comerciales de productos de seguridad, Metasploit-Framework puede ser utilizado para verificar la seguridad de los sistemas informáticos, o para romper la red y su sistemas. De manera Similar a muchas otras herramientas de seguridad.

Sigue nuestros pasos para poder instalar Metasploit Framework en tu sistema Ubuntu y derivados.

Metasploit es fácil de instalar y tiene alguna que otras dependencias que debemos de tener instaladas en nuestro sistema. Pero antes de realizar ningún paso, asegúrese de actualizar tu sistema Ubuntu.

$ sudo apt-get update

$ sudo apt-get upgradeInstalar dependencias necesarias para Metasploit

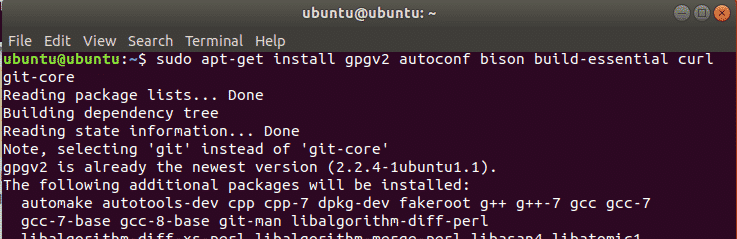

Para empezar con nuestro proceso de instalación vamos a instalar las dependencias necesarias, para ello utilizaremos el comando ya conocido APT. Para realizar la instalación de todas ellas, introduciremos el siguiente código en nuestro terminal

$ sudo apt-get install -y curl gpgv2 autoconf bisonte build-essential

git-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Instalar Metasploit con Curl

Curl se utiliza para la transferencia de archivos desde equipos remotos y soporta una gran cantidad de protocolos, lo vamos a utilizar para descargar metasploit framework.

Para instalarlo utilizaremos el siguiente comando:

$ curl https://raw.githubusercontent.com/rapid7/metasploit

omnibus/master/config/templetes/metasploit-framework-wrappers/msfupdate.erb

> msfinstall && \

A continuación de este paso, cambiaremos los permisos del archivo ejecutable utilizando el comando chmod,y después lo ejecutaremos.

$ chmod 755 msfinstall

$ ./msfinstall

Interfaz de Metasploit

Metasploit Framework tiene una interfaz web, una interfaz gráfica y su interfaz mas famosa de Línea de Comandos (msfcli, msfconsole). También ofrece la Api como msgrpc para el control de Metasploit de forma remota o para utilizarlo junto con lenguaje scripts para poder automatizar procesos.

También tiene algunas otras herramientas y características que se pueden ejecutar desde el terminal con comando y los podemos combinar con otros ejecutables muy interesantes.

Msfconsole es una potente interfaz de línea de Comandos de Metasploit. Para ejecutarlo, primero inicie el servicio postgresql.

Para iniciar su famosa interfaz escribiremos los siguientes comandos:

$ sudo service postgresql start

$ sudo msfconsole

Conclusión Final

Metasploit framework se utiliza para Penetración de sistemas y buscar vulnerabilidades. Existen otras herramientas comerciales que ofrecen funcionalidades similares pero Metasploit es popular debido a su soporte multiplataforma y fácil-a-uso. Esto es algo que gusta mucho a todos sus seguidores. Que cualquier persona pueda utilizarlo para proteger su sistema o red de la empresa.

Como siempre ha sido un placer escribir este articulo y guiaros en un mundo, que aunque no soy muy experto no dejo de reconocer que es apasionante. Una vez mas te invito que compartas el contenido en tu red social, para que otros puedan aprender de esta famosa herramienta. Y no te olvides de comentar si tienes algún problemas. Alohaaa a todos….